Dans les réseaux informatiques, un serveur proxy est un serveur (ordinateur) que les clients (personnes ou ordinateurs) utilisent pour accéder à d'autres ordinateurs. Un serveur proxy qui transmet des informations à ses clients sans les modifier est généralement appelé passerelle ou parfois proxy de tunneling.

Les serveurs proxy reçoivent leur nom parce qu'ils agissent comme un proxy (un stand in) et agissent au nom de l'ordinateur d'un client.

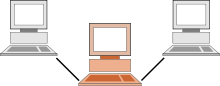

Un client qui se connecte au serveur proxy demande un service, tel qu'un fichier, une connexion, une page web ou une autre ressource, qui est disponible sur un autre serveur. Le serveur proxy se rend alors sur l'autre serveur et demande ce que le client veut pour lui.

Un serveur proxy peut modifier les informations qu'il donne au client, et si la même information est consultée plusieurs fois ou par plusieurs clients différents, il peut utiliser ce que l'on appelle un cache pour accélérer les choses. Un cache est le terme utilisé pour les informations qui ont été consultées et sauvegardées pour un usage futur. Si un serveur proxy a dans son cache ce à quoi le client accède, il le rendra plus rapide car il n'aura pas besoin d'aller accéder à l'autre serveur pour fournir ce que le client veut.

Un serveur proxy peut être placé n'importe où dans la connexion entre le client et le serveur, ce qui peut inclure un logiciel sur l'ordinateur client lui-même ou sur n'importe quel ordinateur entre les deux.

Certains serveurs proxy utilisent le protocole SSL (Secure Sockets Layer) pour sécuriser la connexion entre le client et le serveur distant. Cette couche de sécurité permet de s'assurer qu'aucun autre ordinateur ne peut lire ou comprendre ce que le client demande au serveur.